最近,關於 Google Pixel 手機截圖工具中存在的 aCropalypse 漏洞鬧得沸沸揚揚,即使在用戶沒有意識到的情況下,它也可能會導致透過螢幕截圖洩漏敏感資訊。然而事實證明,這問題並不是 Google 獨有,因為在 Windows 11 的截圖工具應用程式中也遇到同樣的問題。

Windows 11與 Pixel 截圖工具受同漏洞影響,塗抹掉的資訊還是可以被看到

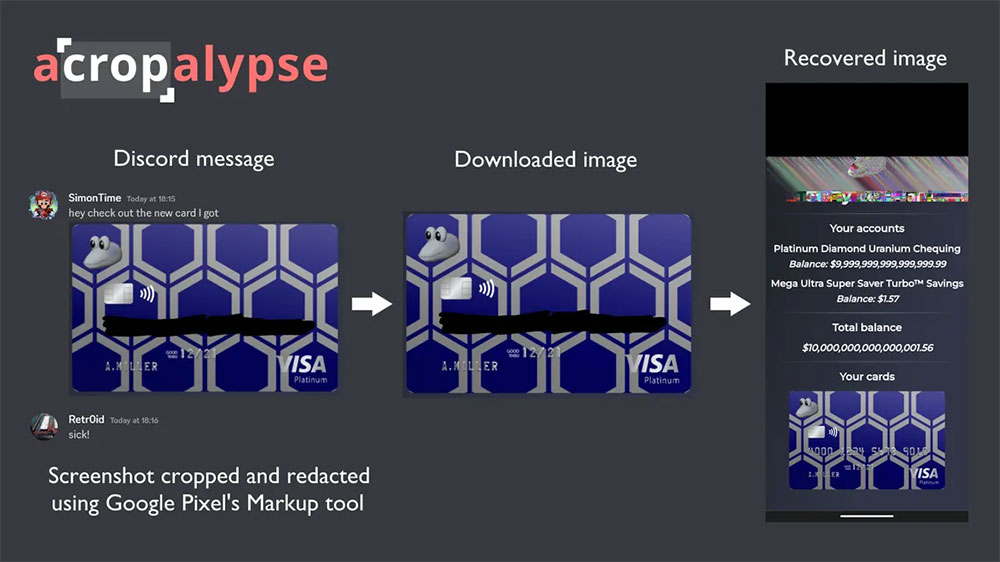

如果你對 aCropalypse 不熟悉,這邊簡單介紹一下。這是一個漏洞,幾乎任何人都可以取消你在螢幕截圖上所做的編輯,從而將你可能已經從截圖中裁切、塗抹或模糊掉的資訊。編輯螢幕截圖時,你可能會直接用與原始截圖檔同樣的名稱儲存覆蓋原始圖檔,但事實證明,Windows 11 截圖工具不會從檔案中刪除原始資訊,只是將其附加到末尾。雖然通常使用者看不到它的運作方式,但前在攻擊者可以透過一些手法,從檔案中檢索你所隱藏的資訊,並查閱編輯掉的任何內容。

Introducing acropalypse: a serious privacy vulnerability in the Google Pixel’s inbuilt screenshot editing tool, Markup, enabling partial recovery of the original, unedited image data of a cropped and/or redacted screenshot. Huge thanks to @David3141593 for his help throughout! pic.twitter.com/BXNQomnHbr

— Simon Aarons (@ItsSimonTime) March 17, 2023

Twitter 網友 Chris Blume 分享關於 Pixel 手機漏洞的原始發現後,他還附加了一份報告,該報告中表明在 Windows 11 上也發生同樣狀況。從那之後,撰寫解釋 Pixel 手機漏洞原始部落格文章的 David Buchanan 證實,Windows 11 截圖工具與 Pixel 截圖工具雖然使用不同的顏色模型,不過運作方式幾乎完全相同。你可以透過查看檔案大小來驗證這一點,由於包含原始圖像中的資訊,編輯後的螢幕截圖可能會大得多。

holy FUCK.

Windows Snipping Tool is vulnerable to Acropalypse too.

An entirely unrelated codebase.

The same exploit script works with minor changes (the pixel format is RGBA not RGB)

Tested myself on Windows 11 https://t.co/5q2vb6jWOn pic.twitter.com/ovJKPr0x5Y

— David Buchanan (@David3141593) March 21, 2023

考慮到使用者在想要共用的影像內容中裁切或模糊、塗抹掉敏感資訊的情況十分常見,因此這是一個非常嚴重的漏洞。舉例來說,如果你跟朋友分享電商平台訂單的截圖,其中可能會包含你的地址,即使你將它裁切掉,也可能讓某些有心人找到。其他包含身分證字號、信用卡號等都是一樣的邏輯。為了展示此漏洞的工作原理,Simon Aarons 建立了工具網站,可讓你測試該問題。只需向它提供已採用 Pixel 手機裡面的標記工具(位於相簿中,可參照下圖)塗抹過的 PNG 螢幕截圖,它將嘗試恢復在圖像中找到的其他數據。至於可以回收的內容各不相同,但這能夠從刪除模糊的細節或透過恢復裁切的部分來提供更多影像。

現在該漏洞已經向公眾揭示,希望 Google 與微軟能夠盡快推出修復程是,但即便現在進行修補,目前已存在電腦裡面的編輯後螢幕截圖依然會受到影響,因此你可能需要檢查任何可能暴露個人隱私資訊的內容,並且將不需要卻又附帶敏感資訊的照片永久刪除。