在 Google Play 商店中出現惡意應用程式並不是一個新問題,在野外下載的 APK 中更是防不慎防。近日安全單位 Lab52 就發現了一個外觀看起來純潔無害的 Android 應用程式 APK 中包含有最新的威脅,根據該單位的報告,這款惡意應用可能與俄羅斯駭客組織 Turla 有關,並且擁有的能力包山包海。

安全機構發現幾乎可以全面接管Android手機的間諜軟體,慎防!

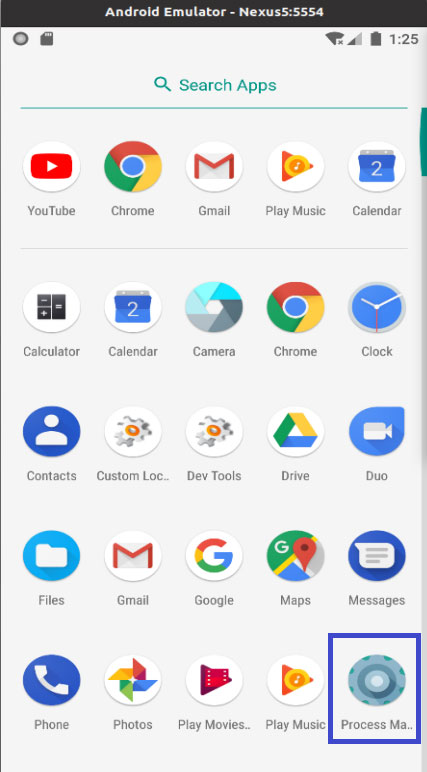

這個新的惡意軟體首先在名為「Roz Dhan:Earn Wallet cash」看似毫無關聯的應用程式發現,從 Lab52 的研究中表明,一旦下載了這個無害的表層應用程式後,第二個帶有惡意內含間諜軟體的應用程式就會以「進程管理器」(Process Manager)的名稱出現在你的 Android 手機裡面,以齒輪為圖示讓它看起來很像是官方的設定應用程式。

惡意應用程式可以控制 Android 設備的攝影機、麥克風、鎖定螢幕與儲存加密等,只要獲得使用者的許可,與間諜軟體相關的應用程式圖示可能會從前台消失,轉為在後台繼續運行,同時能夠從裡到外控制或以其他方式監控受害設備中的功能,甚至無須走什麼後門或投機手段。

根據 Lab52 的說法,這款惡意應用可以說是對 Android 裝置進行完全控制,由於它影響的進程清單非常廣泛,惡意應用可以透過相機或麥克風秘密記錄你的一舉一動,自行發送訊息、讀取簡訊、監聽電話,甚至是從連接到受害裝置的外部設備中讀取資訊等。下面就是這款惡意軟體要求的許可,竟然高達 18 種:

| 許可 | 用途 |

| ACCESS_COARSE_LOCATION | 訪問手機的位置 |

| ACCESS_FINE_LOCATION | 以 GPS 存取位置 |

| ACCESS_NETWORK_STATE | 查看所有網路狀態 |

| ACCESS_WIFI_STATE | 查看無線網路資訊 |

| CAMERA | 從相機拍攝照片和影片 |

| FOREGROUND_SERVICE | 允許出現在前台 |

| INTERNET | 允創建網路插座 |

| MODIFY_AUDIO_SETTINGS | 允許修改音訊設定 |

| REAL_CALL_LOG | 允許讀取通話紀錄 |

| READ_CONTACTS | 允許讀取聯絡人資訊 |

| READ_EXTERNAL_STORAGE | 允許讀取外部儲存裝置 |

| WRITE_EXTERNAL_STORAGE | 允許寫入記憶卡 |

| READ_PHONE_STATE | 允許讀取手機狀態與 ID |

| READ_SMS | 允許讀取儲存在 SIM 卡上的簡訊 |

| RECEIVE_BOOT_COMPLETED | 允許在設備開啟時啟動應用程式 |

| RECORD_AUDIO | 訪問錄音機 |

| SEND_SMS | 允許發送簡訊 |

| WAKE_LOG | 防止設備鎖定 / 休眠 |

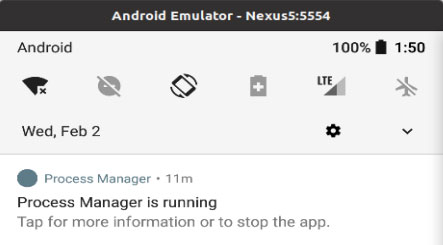

想要打擊這種特定形式的間諜軟體最佳方式首先是不要授予它任何許可權,事實上,對於從不熟悉、不可靠來源下載的任何應用程式都要格外警惕,並且始終密切關注每款應用程式在任何時候所發出的授權要求,這也是最基本的防範措施。但若你已經安裝了類似於「進程管理器」這種惡意軟體,並且已經授予它許可權,雖然它不會以常規模式顯示,但刪除它更是當務之急,舉例來說,上面提到的「進程管理器」就是在手機的通知欄中顯示為活動進程,這時就為你提供停止它運作並將其刪除的機會。

你的另一種選擇是打開 Android 手機的許可權設定並撤銷任何看起來可疑的內容(路徑:設定 >> 隱私權 >> 權限管理員)。在這種特殊情況下,它可能不會全部顯示在「進程管理員」的標題下。這種方法雖不能刪除間諜軟體,但它會將其切斷並使其基本上失去作用,如果你擔心意外誤刪任何重要程式,這是一個更謹慎小心的短期做法。