WordPress 因擁有豐富的主題模組與外掛,加上操作簡單明瞭,入門門檻較低,受到很多自架網站的人喜愛。不過有優點當然也有顧及不上的時候,開放式平台雖然可讓使用更個人化、更多元,難免就會有讓人防不勝防的意外情況發生。近日國外安全研究單位發現受歡迎的 WordPress 外掛與開發商 AccessPress 被駭客入侵,悄悄地植入後門,波及採用這些服務的未知數量網站。

AccessPress 遭受駭客攻擊,93 款 WordPress 主題和外掛被植入後門

這種從服務供應商進行的攻擊並不是透過容易被侵害的軟體元件直接危害系統,而是可以破壞網站和網路管理員獲取軟體的來源。比較知名的案例就是 2020 年的 SolarWinds 攻擊,成千上萬的美國政府機構與公司正式受到這類型的攻擊遭到破壞,在這種情況下,攻擊者獲得了對高階機構愛用的網路管理與更新軟體 SolarWinds Orion 的超級用戶權限,一旦軟體來源遭到入侵,任何安裝軟體或從受感染來源進行更新的網路或網站管理員都會在不知不覺中損害自己的電腦系統。

AccessPress 是一家 WordPress 外掛開發商,在全球超過 36 萬個活躍網站中廣受使用。WordPress 網站安全和最佳化工具開發商 Jetpack 的研究人員率先發現這次攻擊,他們發現在主題和外掛中被添加了一個 PHP 後門,JetPack 發現,一個外部駭客先是攻破了 AccessPress 網站,對其軟體進行破壞從而感染到更多的 WordPress 網站上。

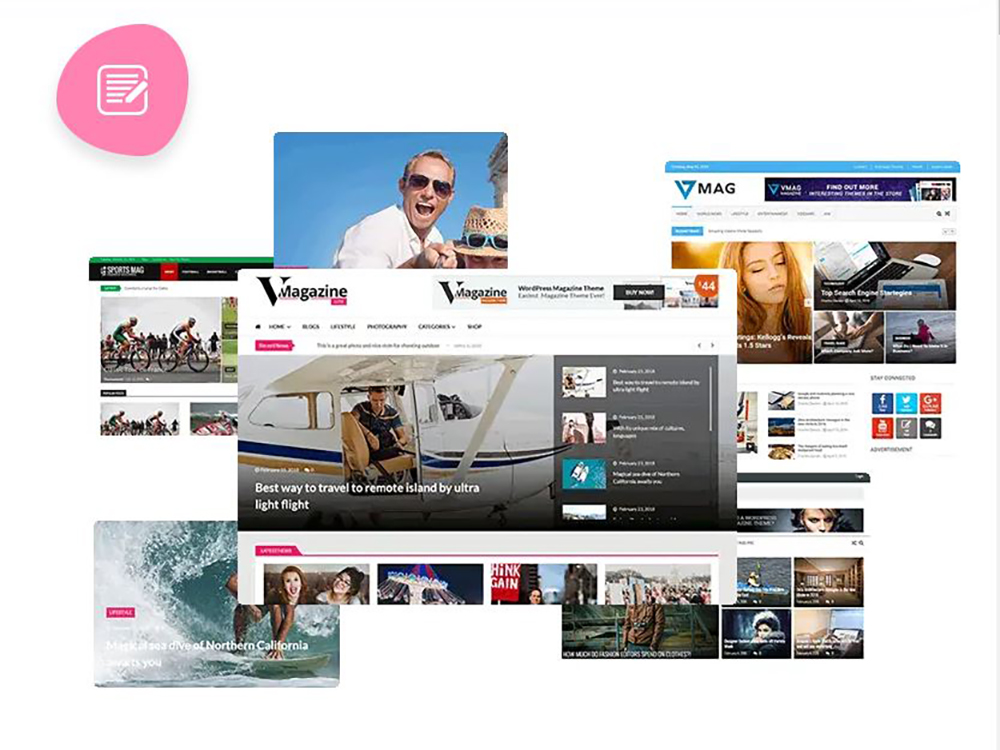

一旦管理員在網站上安裝受到入侵的 AccessPress 產品,攻擊者會在主題的主目錄中添加一個名為「initial.php」的文件,並將其納入主要的「function.php」文件裡。在此文件裡面包含一個 base64 編碼的有效負載,然後將 webshell 寫入「./wp-includes/vars.php」文件中。惡意程式碼透過解碼有效負載並將其注入「vars.php」文件來完成後門的安裝,本質上是讓惡意人士對受感染的網站進行遠端控制。

要想檢測這種威脅的唯一方法是使用核心檔完整性監控解決方案,因為惡意軟體非常狡猾,會以刪除「initial.php」檔的投放器來掩蓋其蹤跡,單純查找程式碼的方式難以發現其存在。如果你有直接從 AccessPress Themes 或 WordPress.org 以外的任何地方安裝的任何主題或外掛程式,都應立刻升級到本文最下面表格所示的安全版本。如果沒有可用的安全版本,請將其替換為 WordPress.org 的最新版本,並且建議可以為網站制定安全規劃,包括惡意文件掃描和網站備份等工具。請注意,上面提到的方式並不會從系統中刪除後門,因此你必須重新安裝 WordPress 的乾淨版本,將被安裝後門期間核心檔修改恢復成乾淨的完整狀態。

下面筆者整理了受影響的主題清單與外掛程式清單,大家可以檢查一下:

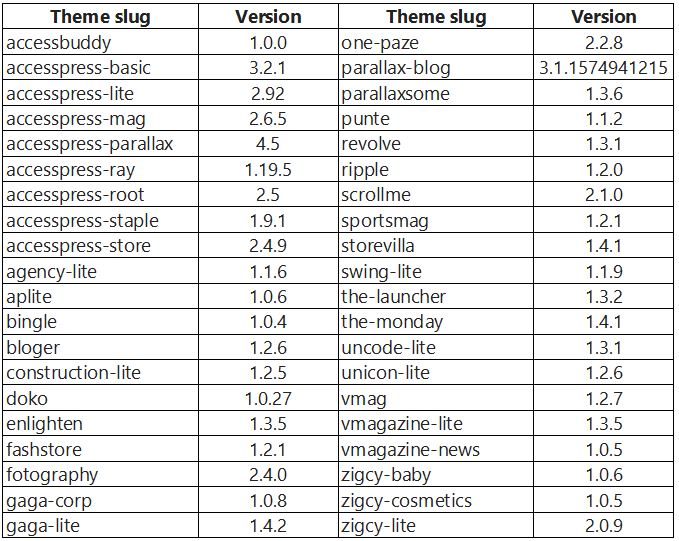

★受影響的主題

如果你的網站上安裝了以下任何主題,建議你儘快轉換到其他主題,目前 AccessPress Themes 尚未提供其中任何更新。

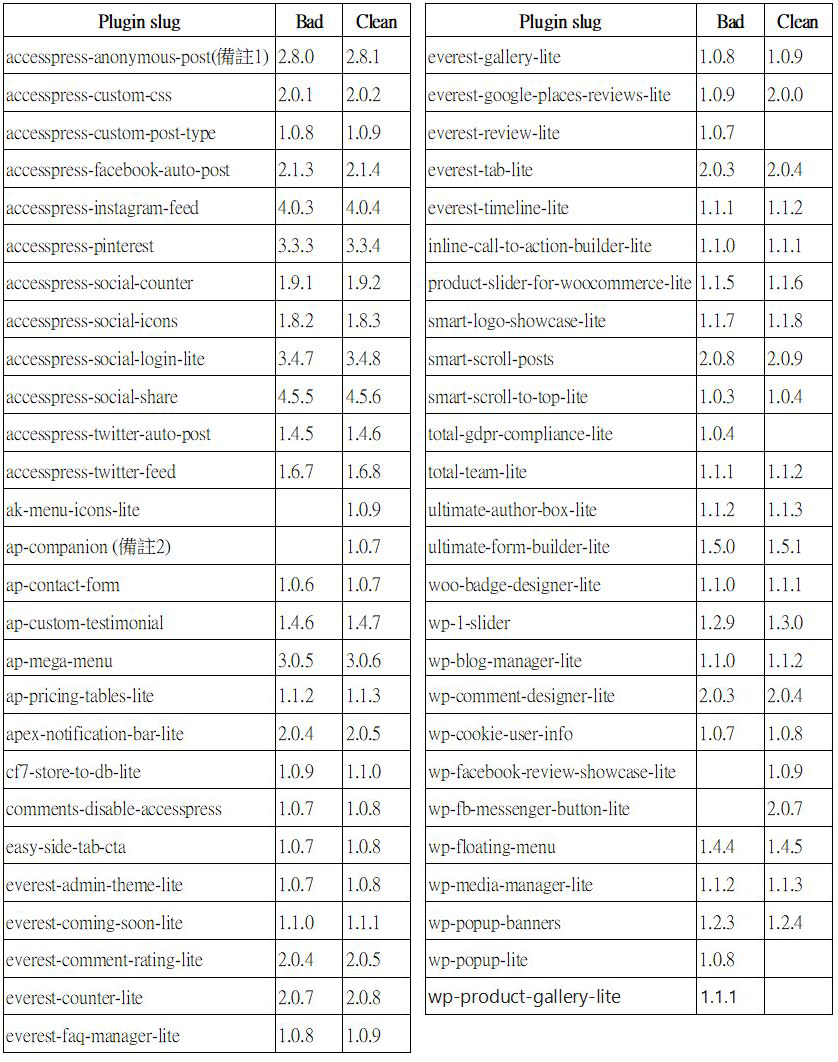

★受影響的外掛

如果你的網站上安裝以下任何版本號在「Bad」欄中的外掛程式,我們建議您立即升級到「Clean」欄中的版本。值得注意的是,有些雖然列在「Bad」欄中,如果是透過 WordPress.org 安裝,則該外掛程式是乾淨的,但為了安全起見,仍然建議升級到已知的乾淨版本。

備註1:

因為 AccessPress Themes 網站上的版本較舊,雖該外掛程式尚未更新,但被認為是乾淨的。

備註2:

由於最初在 AccessPress Themes 上無法使用,雖該外掛未更新,但仍被視為乾淨。