最近資安專家 Sternum 提報的一個 CVE-2023-27217 資安漏洞,其主角居然就是 Belkin 自 2019 年所推出的產品 Wemo Mini Smart Plug V2 (model F7C063) 。然而更令人難以置信的是,當 Sternum 主動向 Belkin 揭露產品的資安問題時,官方則是以該裝置的產品週期已經結束,因此不會對這個許多使用者可能每天都還是持續在連網使用的裝置提供修正。繼續閱讀 Belkin Wemo 智慧插座爆資安問題,但官方認為產品太舊不打算處理… 報導內文。

▲圖片來源:Amazon

Belkin Wemo 智慧插座爆資安問題,但官方認為產品太舊不打算處理…

說到最近的資安新聞,大家心裡應該想到的應該是接連出包的 Western Digital(WD)的資料庫被盜取,以及他們的NAS 爆 0-day 漏洞的問題,還針對有些舊產品採取的策略是無法補洞,建議只能買新的方式處理的種種問題吧?

不過現在看來,採取類似態度的公司似乎又多了一間。

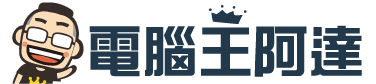

▲圖片來源:Sternum

說起 Belkin 的 Wemo 智慧插座,以小編的印象來講,應該是相當早期就針對物聯網方面拿出對應解決方案的產品系列。因此,其實個人對這個產品的印象還算相當不錯。近年來也可以看到對應最新 Thread 支援的更小型化產品推出;筆者自己也有他們非常早期的產品 – 超大一顆,但運作的算相當穩定。

▲圖片來源:Sternum

意外的是,最近資安專家 Sternum 提報的一個 CVE-2023-27217 資安漏洞,其主角居然就是 Belkin 自 2019 年所推出的產品 Wemo Mini Smart Plug V2 (model F7C063) 。然而更令人難以置信的是,當 Sternum 主動向 Belkin 揭露產品的資安問題時,官方則是以該裝置的產品支援週期已經結束,因此不會對這個許多使用者可能每天都還是持續在連網使用的裝置提供修正。

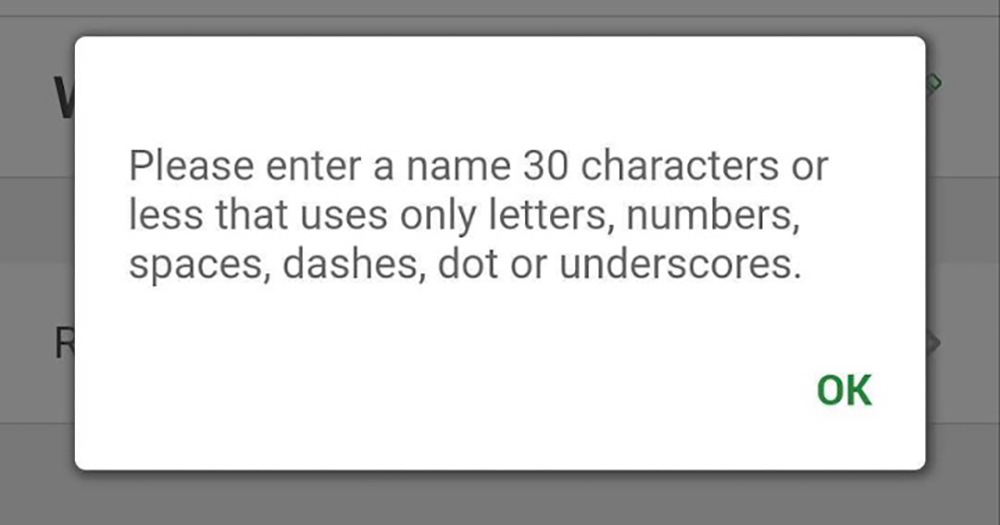

▲圖片來源:Google

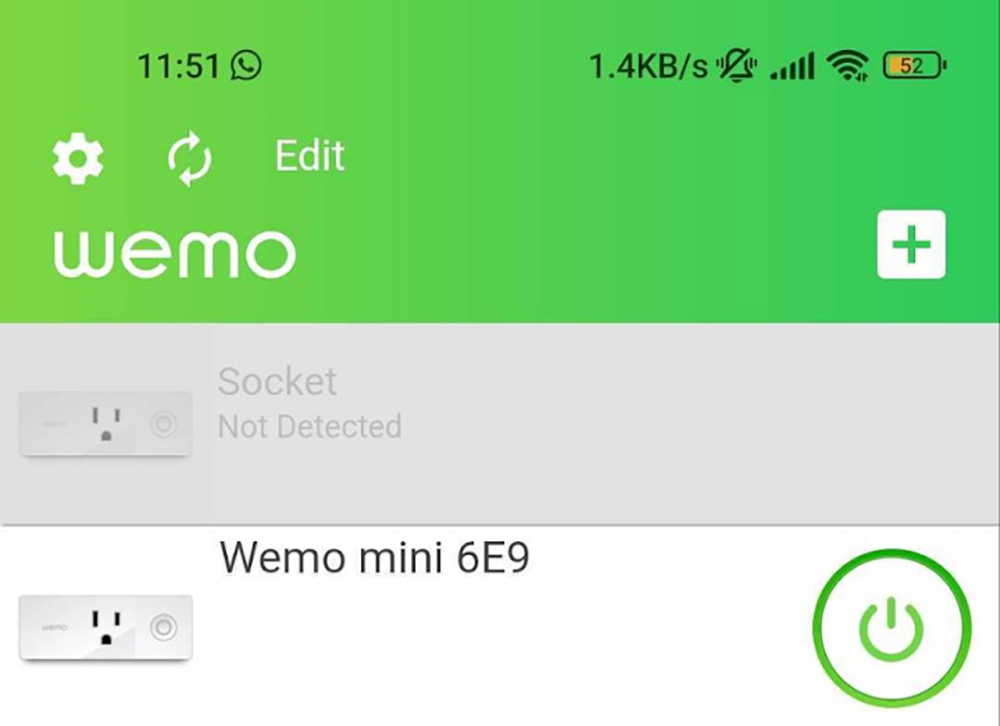

Sternum 在網站上揭露了 Wemo Mini Smart Plug V2 (model F7C063) 緩衝區溢位的攻擊漏洞情況。這一切始於資安專家想要試試看,軟體提示的 30 個字元的命名數量限制是否為真。結果就透過 pyWeMo 以 UPnP (Universal Plug and Play) protocol 挖出了這次的漏洞。

而既然官方沒打算修正,他們也只能建議使用者盡可能避免透過 UPNP 埠來直接或以 Port Forwarding 的方式連網。更建議有將 Wemo Mini Smart Plug V2 用在敏感網路環境的使用者,不要再繼續使用或至少應該進行網域隔離的措施,以免造成更嚴重的資安漏洞問題。

▲圖片來源:Amazon

畢竟,就 Sternum 的結論是猜測,這個漏洞有可能透過 Wemo 雲端介面的途徑觸發。所以在官方沒有進一步修正動作的前提下,還是建議大家小心為上。

講起來,其實許多人對於物聯網裝置產品的疑慮。很多是在於產品的公司倒了,或者不再有軟硬體的維護支援的話,家中賴以使用的功能可能會出狀況而不得不更新的狀況 – 這似乎還可以理解,但是如果產品本身因為有漏洞,卻遇到停止支援的話。如果又看到品牌以此為理由就這樣雙手一攤,說真的好像也頂多只能建議大家摸摸鼻子為了安全先別用了?