之前曾經有多種挖礦感染方式,多半可藉由防毒軟體或瀏覽器擴充外掛窺出端倪,國外 F5 Networks 安全實驗室的研究員近日發現一款名為 PyCryptoMiner 殭屍病毒 卻是以 Python 腳本語言所寫成,以合法的外皮掩蓋其不良意圖,不只不意察覺,就連防毒軟體也難以察覺它的存在。

PyCryptoMiner 殭屍病毒開始崛起,感染設備於無形

由國外 F5 Networks 安全實驗室研究人員發現的這款最新 Linux 殭屍病毒目前正在擴展到 SSH 協定( Secure Shell 的縮寫,由 IETF 的網路工作小組所制定,SSH 為建立在應用層和傳輸層基礎上的安全協議)上,並且正式定名為 PyCryptoMiner 。

這個殭屍病毒有幾個特徵:

1. 基於 Python 寫成,非常難檢測出來,有可能是默默地對電腦進行感染。

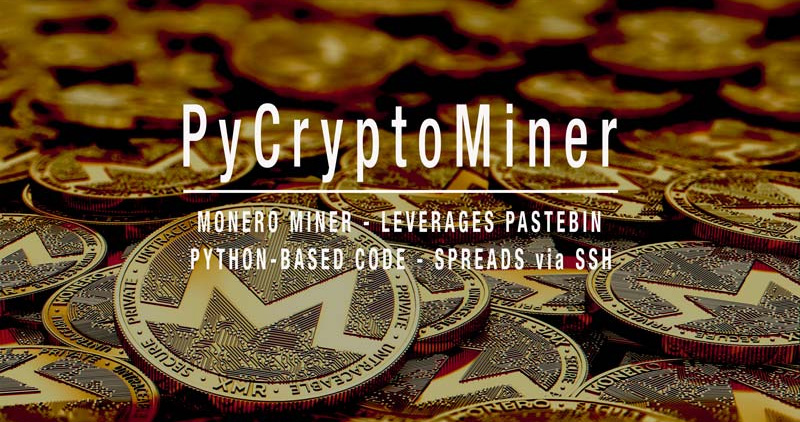

2. 利用 Pastebin.com(在用戶名稱 WHATHAPPEN 下),當原本的 C&C 伺服器關閉後會自動給予新的分配。

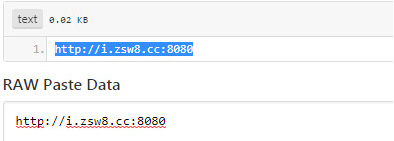

3. 註冊用戶名下擁有 36,000 個關聯域名,有些從 2012 年起就開始進行詐騙、線上賭博與成人服務聞名。

▲這個 XINQIAN RHYS 就是該名 C&C 伺服器的註冊用戶

4. 開採以高度匿名性而受到暗網及網路不法份子所青睞的虛擬貨幣 Monero ,自出現到 2017 年 12 月底此殭屍病毒已經挖掘大約 46,000 美元的 Moreno 。

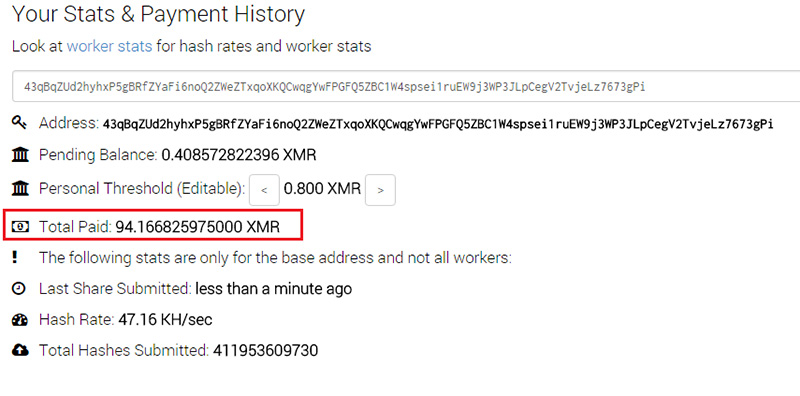

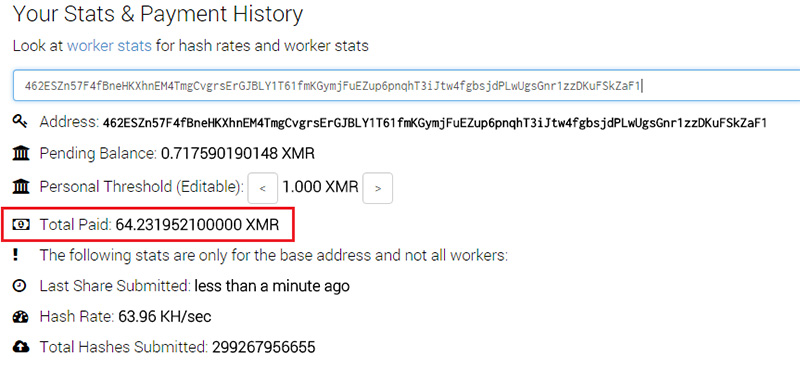

PyCryptoMiner 本身以一個合法的二進制文件執行,並且可能會是大多數 Linux 和 Windows 版本上的直譯器之一,也是因為以這樣的方式來編寫,所以更具有迴避性,也很容易使防毒軟體混淆,在 F5 Networks 實驗室發現這個病毒的時候兩個 Monero 帳戶中分別已經有 94 和 64 Monero,雖然幣值波動紊亂,以目前大概價值來換算約為 60,000 美元(約為新台幣 1,776,060 元)。

▲以上是幕後黑手接收 Monero 的兩個帳戶

PyCryptoMiner 目前還在持續進化的狀態,雖然支援殭屍病毒的 C&C 伺服器已經被關閉,但只會使事情的幕後黑手更新位址來重新啟用, F5 Networks 實驗室還在觀察後續的事態演變,也因為虛擬貨幣近來深受消費者與攻擊者的喜愛,只能認為這類型的攻擊未來將會層出不窮。